DaFFX

-

Zawartość

264 -

Rejestracja

-

Ostatnio

-

Wygrane dni

4

Posty napisane przez DaFFX

-

-

Ja w chwili obecnej ubolewam nad ... serwer nie jest zapychany atakiem ddos, ale przez kilka chwil odcina wszystkie porty inne niż domyślne (http/ssh itd...) Co działa dośc dziwnie w przypadku np. serwera TS3, kiedy jest atak wyrzuca wszystkich (oprócz mnie?!) Nie potrafię tego wyjaśnić, ale tak już pewnie Oles chciał

-

DaFFX, pewnie Twój atak był zbyt krótki i VAC się nie uruchomił. Bo jak włącza się ochrona to trasa ZAWSZE się zmienia i przechodzi ZA VAC.

Akurat ten co testowałem nie był zbyt duży - w granicy 100 Mbps.

A VAC nie działa, pisze o tym chociażby wiele osób na grupie mailingowej. Coś źle musiałeś zinterpretować.

Ten wczorajszy atak trwał ponad 10 min więc musi działać

-

Przyszedł mail o wykryciu i/lub zakończeniu ataku?

Jak wyglądała trasa do serwera podczas ataku, czy było widoczne, że przechodzi przez VAC?

Nie ma możliwości konfigurowania reguł, ponieważ wtedy ruch przechodzi za firewallem, a ten nie działa, więc w konsekwencji spowodowałoby to zablokowanie dostępu do danego adresu IP. Po moich zgłoszeniach OVH zablokowało tę zakładkę, bo ludzie w ten sposób "uwalali" sobie dostęp do serwera. Nie można było tego wyłączyć z poziomu panelu, pracownicy OVH musieli robić to ręcznie. I do tego czasu serwer (adres IP) był niedostępny.

@Edit

Sprawdzone przed chwilą na IP-Failover i naprawdę wystarczy tutaj bardzo niewiele, aby uruchomił się VAC. To chyba nie jest działający Anty-DDoS...:

Przy malutkim ataku ~100mb nie dochodzi nawet do serwera, wiec u mnie jest wycinane. Przy ataku jaki pokazałem wyżej również został wycięty a ping nawet nie skoczył, więc wątpię aby trasa się zmieniła. Co do twojego problemu, skontaktuj się z supportem bo z tego co mi wiadomo sa problemy z tym anty-ddosem 1 osoba która znam nie została do niego podpięta więc może coś poprawią

Mnie jedyne co martwi przy ataku to ->

<17:17:43> "AdrianLIVE AFK" przerwano (connection lost)

<17:17:43> "DexteR" przerwano (connection lost)<17:17:43> "Maksiu" przerwano (connection lost)<17:17:43> "Wichy" przerwano (connection lost)<17:17:43> "Huricane" przerwano (connection lost)<17:17:43> "Kacperek" przerwano (connection lost)przy ataku ~100mb, ja mam orange i mogę siedzieć oni mają coś innego i katastrofa

+ Standardowe

Dnia 2017-01-20 17:18:08 wykryliśmy problem na Państwa serwerze i zaplanowaliśmyinterwencję, w celu rozwiązania problemu.

Dnia 2017-01-20 17:26:07 nasz system monitoringu nie wykrywał problemu na serwerze

dedykowanym ns305xxx0.ip-137-74-0.eu.

Interwencja na Państwa serwerze nie została wykonana. Nie znamy przyczyny problemu.

Zaplanowana interwencja została usunięta z listy interwencji.

-

-

Już wyjaśnione, tak jak

Problemem jest fakt że chcesz nadać prawa do pliku php 777

Faktycznie, nie da rady 777 dla php

-

Witam,

Posiadam hosting na hekko który działa dobrze, ale dzisiaj napotkałem pewien problem. Chcąc ustawić prawa pliku na 777 i przejściu do tego pliku (skryptu php) dostaję błąd 403 (dostęp zabroniony) dzieję się tak nawet gdy stworzę nowy i pusty plik php z nadanymi takimi prawami. Ktoś wie co może być problemem? (wyłączony mod_security)

@Hekko.pl

-

Podaj link do gt mistrzu

-

Nie ma mozliwosci, oferta nie jest gotowa w 100%

-

Nie uda ci sie zmieścić w budzecie bo serwer ts3 darmowy jest do 32 osob

-

Ehh no nic miejmy serwer w Polsce kilka miesiecy ale bez możliwości korzystania z niego xd

-

Ktoś wie może jak rozwiązać problem z "pochodzeniem" adresu ip?

Stary adres 137.xxx w niektórych serwisach rozpoznawany jest jako spoza pl, chyba hongkong teraz nie pamiętam, a nowe adresy 193.xxx rozpoznawane są jako włoskie. Da się coś z tym zrobić?

-

Mieli swego czasu problem na jednym z routerów m.in. przez sesję do THINX'a (było na trackerze) i część prefixów nie było osiągalnych, więc to by mogło się pokrywać z Twoim problemem. Co do reszty to nic nie wiadomo.. Nawet w kwestii przedłużenia tych serwerów o kolejny miesiąc. Mam wątpliwości co do tego, czy uda im się doprowadzić to do porządku do końca roku. Całe szczęście się w to nie władowałem, a już na pewno nie produkcyjnie jak niektórzy

Problem odcinania isp nadal jest zauważalny w nocnych godzinach, może nie tyle co wszystkich adresów ale większość, a co do jakiegoś filtrowania to obawiam się tego

Sieć OVH o rozmiarze 3 Tbps może pobierać i filtrować bardzo dużą liczbę ataków. Filtrowanie odbywa się w 3 centrach danych (Beauharnois, Roubaix, Strasburg). SLA wszystkich naszych klientów jest gwarantowane. Usługi nie odczuwają wpływu ataków.

-

Ktoś na mailliście wie czy mamy co liczyć na jakiś anty-ddos w tym roku czy coś?

Bo aktualnie tym można się podetrzeć odcina w godzinach wieczornych niektórych isp bez ataku (przynajmniej mój serwer)

Bo aktualnie tym można się podetrzeć odcina w godzinach wieczornych niektórych isp bez ataku (przynajmniej mój serwer) -

I jak poprawiło się coś? FO lub w kierunku anty-ddosa?

-

ale czego wy się spodziewaliście? przecież to nie jest żadna nowość, że OVH to prowizorka.. serwerownie SBG i BHS też bardzo długo nie nadawały się do produkcji.... naprawdę jak już zależy komuś na polskiej lokalizacji to zamiast iść do molocha i pisać do francuskiego supportu nie lepiej dopłacić kilkadziesiąt złotych do jakiegoś Sprinta?

Wybacz, ale sprint i anty-ddos to samo ze sobą się gryzie ;D

-

Jeżeli do 1.01 nie wywiążą się z oferty którą przedstawili to już będzie podlegało karze, są to serwery discovery i każdy wiedział, że jest to start dc więc dopiero po okresie który oni przedstawili. A żeby było śmieszniej obiecywali nam, że po 3-4 tyg będzie już vac śmigał jak rakieta a aktualnie serwery leżą.

Nie wspominam już nawet o tym, że vac miał być dostępny 3-4 tyg po dostarczeniu WSZYSTKICH dedyków

a czas mija...

-

Ja na dzień dzisiejszy wyłączyłem fw jak i monitoring, żeby serwer nie wstał w trybie rescue do momentu rozwiązania problemów z filtrami i wprowadzeniem normalnych zabezpieczeń

Wcześniej nie było problemów, teraz jest kompletna porażka. Jakikolwiek DDoS i ruch do serwera jest całkowicie wycinany. Przed wczoraj support z Francji kazał mi wysyłać zrzuty ruchu do wprowadzenia poprawek w VAC, wysłałem je łącznie z dokładnym monitoringiem interfejsu sieciowego. Następnie dziś Polski support oznajmia w rozmowie telefonicznej, że VAC dla WAW-1 w ogóle nie jest dostępny i po prostu nie działa dlatego też nie są pobierane opłaty. Szkoda, że na stronie nie było takiej informacji.

Ruch zapętla się w VAC, pisałem o tym z supportem technicznym z Francji który właśnie chciał ode mnie zrzuty ruchu jednak support z Polski postanowił zamknąć to zgłoszenie. Ogółem rozkładają ręce.

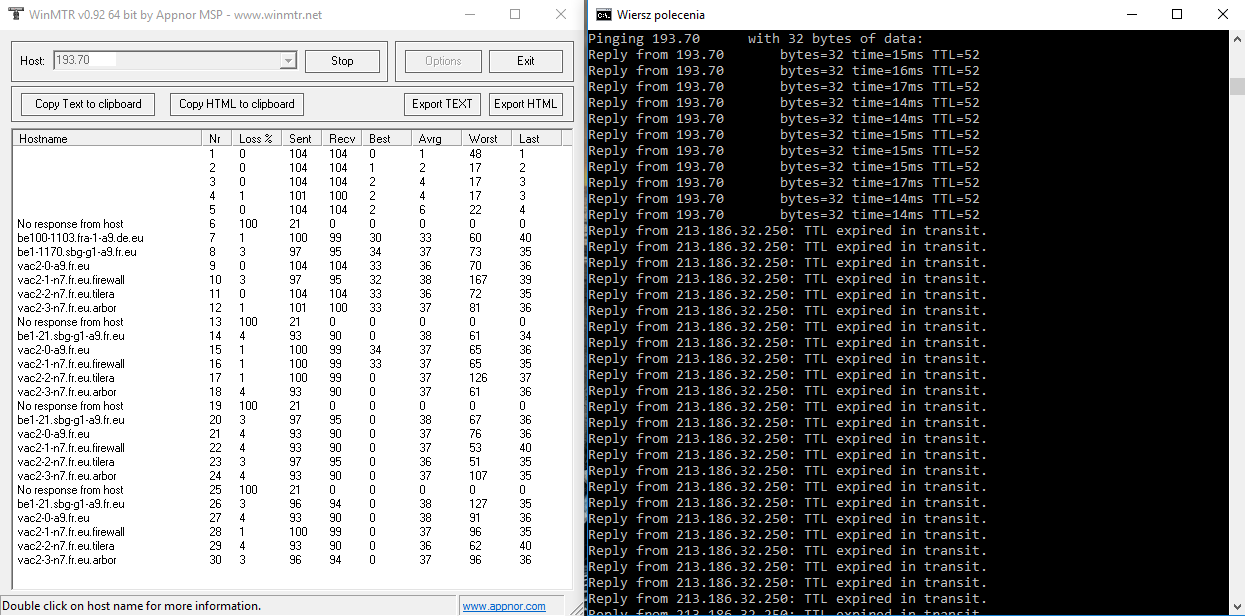

Wygląda to tak:

A w ofercie było, "anty-ddos pro" chyba tak?

-

Co do anty-ddosa to na chwilę obecną wygląda on tak:

Szanowni Państwo,

System monitoringu wykrył atak na adres IP 137.74.0.xx. Jesteśmy

zobowiązani do ochrony infrastruktury, do której jest podłączona

usługa. Dlatego włączyliśmy opcję ochrony.

Ochrona Państwa infrastruktury polega na przekierowaniu

ruchu przechodzącego przez adresację IP, do dodatkowych

urządzeń sieciowych. Następnie ruch zostanie przefiltrowany,

akceptując wyłącznie poprawne pakiety.

Po zakończeniu ataku opcja ochrony zostanie wyłączona.

Interwencja zakończyła się 2016-11-21 23:10:11

Poniżej znajdują się szczegóły operacji:

Server check

Date 2016-11-21 22:43:19, romain B made Server check:

The server was on login screen, but no ping and services down.

After a soft reboot, same problem.

The server is on rescue, acces code are sent to customer, and ping/services are up.

The customer can connect to rescue and fix the system. -

Mimo wylaczenia vac nadal mi odcina serwer. Dostaje maila o wykryciu atAku oraz incydent o niedostepnosci serwera (vac niby wylaczony przez support)Czy ktoś z Was próbował może testowo atakować swój serwer, tak, aby wymusić włączenie VAC?

Pytam, ponieważ przy ręcznym włączeniu firewalla, nie można go wyłączyć (cały czas wisi na stanie "Aktywacja..."), pomimo jego aktywowania. Jedyny sposób jego wyłączenia to kontakt z supportem - ale to jest tutaj najmniejszy problem. Aktywacja firewalla powoduje, że serwer jest automatycznie niedostępny (trasa routingu wariuje).

Jestem ciekaw jak to zadziała w momencie ataku i automatycznego aktywowania się VAC, czy serwer również będzie wtedy niedostępny, a czy po ustaniu ataku VAC automatycznie się wyłączy, czy może się również "zawiesi" i będzie cały czas uruchomiony, a co za tym idzie serwer będzie do czasu jego wyłączenia niedostępny.

Jak dla mnie jest to bardzo ważna kwestia, może nawet bardziej niż dodatkowe adresy IP, bo co po nich, jak ktoś puści jakiś atak, a ten spowoduje zablokowanie całego ruchu do serwera, do momentu ręcznej interwencji i zgłoszenia tego supportowi.

A wyglada to tak "Szanowni Państwo,

Dnia 2016-11-15 19:02:08 wykryliśmy problem na Państwa serwerze i zaplanowaliśmy

interwencję, w celu rozwiązania problemu.

Dnia 2016-11-15 19:12:08 nasz system monitoringu nie wykrywał problemu na serwerze

dedykowanym ns30xxx.ip-137-74-0.eu.

Interwencja na Państwa serwerze nie została wykonana. Nie znamy przyczyny problemu.

Zaplanowana interwencja została usunięta z listy interwencji."

Nie chca znac chyba albo nie potrafiA wylaczyc bo za kazdym razem odcina serwer

-

@ref ktoś potrafi?

-

Kiedy zamawiałeś i kiedy otrzymałeś ?

Ja zamawiałem tydzien temu, z dyskami SSD i planowany czas "realizacji" 30 październik

Serwery zamówione po PIĄTKU są właśnie tak realizowane

(14.10)

(14.10) -

A cos takiego jak antyddos istnieje?Dedyki już dostaliśmy . Windows/Linux/Vmware wszystko ładnie śmiga.

-

Dokładnie - daj smarta ile godzin ma przepracowane + jeśli możesz pobierz mi plik z http://ftp.atman.pl/ i jakie orientacyjne prędkości przy większych plikach osiągasz. Dzięki!

@DaFFX no i po co ten spam ?

Wybacz, posty trzeba nabijać

ale skoro Ci to przeszkadza to już kończę.

ale skoro Ci to przeszkadza to już kończę. -

Pochwal się jakie dyski dostałeś i z jakim czasem życia

Pewnie wcześniej były w kebsie teraz są u niego xD

Centrum OVH w Polsce!

w Forum Główne

Napisano · Edytowano przez DaFFX (zobacz historię edycji) · Raportuj odpowiedź

"Dzień dobry,

Potwierdzam, będzie dostępny.

Prace nadal modułem VAC nadal trwaja, oczekujemy pełnego wdrożenia wkrótce. Dokładna data nie jest podana, temat jest bardzo złożony w celu ukończenia i uruchomienia w produkcji kompletnej tarczy, która będzie w pełni wydajna wobec współczesnych botnetów zlożonych z urzadzeń IOT przy zachowaniu naszych standardów w dotychczasowych datacenter ( zmiana routingu i filtrowanie szkodliwego ruchu przepuszczajac ten poprawny ).

Po ukończeniu prac planowane jest dodawanie reguł na poziomie sieci OVH. Na ten moment oczekujemy na konkretne informacje ze strony naszych inżynierów sieciowych. Do tego czasu pozostaje wykorzystanie tylko software firewall.

Z poważaniem,

Adrian"

bla bla bla i takie tam

Nie wspomnę o tym, że od wczoraj mam wymuszone filtrowanie (brak ataku)...